Suche

Filter:

Kategorie:

Veröffentlichungsdatum:

Sortieren nach:

Bundesland:

11750 Ergebnisse gefunden

Angezeigt werden die Ergebnisse: 11561 bis 11570

Das neue Release R16 Orca ist da: mit verbesserten Features insbesondere mit Nutzung von KI. Über die letzten Monate wurde mit R15 nicht nur das Thema Anomaly Detection weiter verfeinert, sondern auch die Kompatibilität erweitert: So wird Predatar nun auch…

Im Zuge der VMware-Übernahme durch Broadcom und der folgenden Preissteigerungen für viele Anwender haben sich unsere Kunden nach Alternativen umgeschaut, unter denen auch Proxmox VE zu nennen ist. Ein Verbreitungshindernis für Proxmox ist jedoch die noch mangelhafte Unterstützung der großen…

Ein fehlerhaftes Update des Sicherheitsunternehmens CrowdStrike hat gestern weltweit zahlreiche Windows-Systeme lahmgelegt. Das Update des Falcon Sensors führte dazu, dass viele Computer nicht mehr erfolgreich booten konnten. Nach dem Einspielen des Updates und dem Neustarten der Systeme kam es auf…

Eine resiliente (IT-)Unternehmensstrategie Als Folge der Übernahme von VMware durch Broadcom stellt die neue Preis- und Produktpolitik vielen VMware -Kunden vor viele Fragezeichen. Laut Schätzungen des europäischen Cloud Verbands haben sich die Preise für VMware bei Broadcom bis auf das…

Erfahren Sie, wie KI-gestützte Anomalieerkennung Malware frühzeitig im Backup aufspürt, effektiv bekämpft und Ihre Daten sicher wiederherstellt. Seien Sie am 4. September bei der Webkonferenz IT-Sicherheit dabei! Jetzt kostenlos anmelden: https://t1p.de/ie659…

Überblick Dieser Guide bietet eine detaillierte Anleitung zur Installation eines Red Hat OpenShift 4.15 -Clusters auf einem VMware vSphere-Host mit dem Red Hat OpenShift "Assisted Installer". Diese Installation richtet einen Cluster mit 5 Nodes ein und umfasst Schritte für Post-Installation…

Im März letzten Jahres hat die IBM mit dem IBM Storage Defender ein neues Produkt gelauncht, welches einen neuen Ansatz zu den Storage-Produkten fährt. Mit dem Storage Defender verfolgt die IBM nun einen Cyber Resilience -Ansatz, der über die Grenzen…

Innovative Lösungen für Profilsysteme

22.05.2014

Im hochspezialisierten Bereich der High-tech-Kunststoffherstellung muss sich ein erfolgreiches Unternehmen buchstäblich jeden Tag neu erfinden. Um neue Produkte entwickeln zu können, die umweltschonender und leistungsfähiger sind als traditionelle Werkstoffe, arbeitet der Marktführer für Spezialprofile für Klima- und Lüftungstechnik, Primo Profile…

09.12.2008

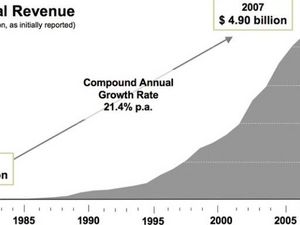

Dank der modernen Informationstechnologie kann man Informationen einfacher und schneller beschaffen als je zuvor. Doch das Informationszeitalter hat auch Nachteile – aufgrund der ständig steigenden Menge an Informationen, wird es immer schwieriger, dieser Datenflut Herr zu werden. Der Erfolg von…

Schnelle und sichere Diagnostik

09.10.2008

Die Diagnosemöglichkeiten in der Medizin werden immer perfekter. Eine wichtige Rolle spielen dabei geeignete Reagenzien und Geräte. Seit mehr als 110 Jahren ist der Name Mérieux untrennbar mit innovativen Lösungen für medizinische Anwendungen verbunden. Die bioMérieux Deutschland GmbH ist eine…